泉州ISO27001认证辅导 信息安全管理体系认证 代理服务 审核轻松需要什么材料

发货地址:福建省厦门

产品数量:9999.00个

价格:¥450000.00 元/个 起

漏洞扫描管理:

a) 管理员应定期进行漏洞扫描,客户端和服务器可使用相关工具进行漏洞扫描。

b) 根据漏洞扫描结果,管理员应及时修补系统漏洞。

渗透测试管理:

a) 技术符合性检查应由有经验的系统工程师手动执行(如需要,利用合适的软件工具支持),或者由技术*用自动工具来执行,此工具可生成供后续解释的技术报告。

b) 如果使用渗透测试或脆弱性评估,则应格外小心,因为这些活动可能导致系统安全的损害。这样的测试应预先计划,形成文件,且重复执行。

审核注意事项:

应与合适的管理者商定审核要求;

应商定和控制检查范围;

检查应限于对软件和数据的只读访问;

非只读的访问应仅用于对系统文件的单独拷贝,当审核完成时,应擦除这些拷贝,或者按照审核文件要求,具有保留这些文件的义务,则要给予适当的保护;

应明确地识别和提供执行检查所需的资源;

应识别和商定特定的或另外的处理要求;

应监视和记录所有访问,以产生参照踪迹;对关键数据或系统,应考虑使用时间戳参照踪迹;

应将所有的制度、要求和职责形成文件;执行审核的人员应独立于审核活动

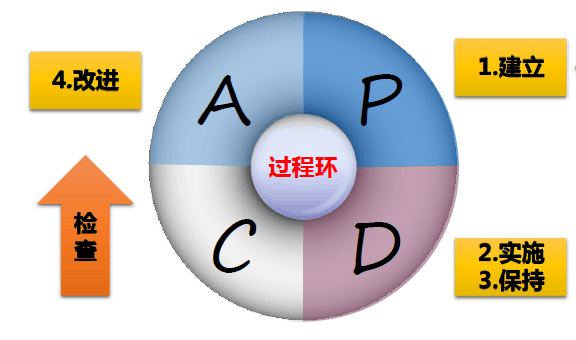

5.1. 信息的收集和汇总分析

1) 不符合的信息可能来自:

法律法规的变更产生的不符合;

员工、顾客及相邻部门和群众的意见和投诉;

资产识别及评价发现的不符合;

内部和外部审核及管理评审发现的不符合;

体系运行中发现的问题;

检查与监督过程中发现的不符合;

事故调查时发现的不符合问题;

信息交流发现的不符合;

其它途径发现的不符合。

2) 信息安全工作小组对管理体系实施运行情况,尤其对内审、外审、管理评审以及有效性测量中的《审核、检查发现事项通知单》和信息安全事件,进行收集汇总。

3) 信息安全工作小组对所有的不符合项,进行原因分析,找出主要原因,确定需要采取纠正措施的不符合项,并填入《审核、检查发现事项通知单》。

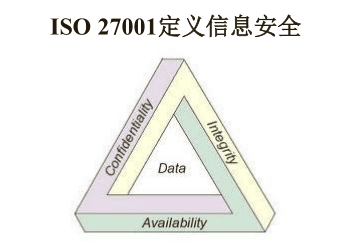

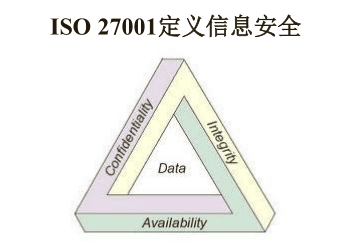

为确保信息安全管理体系(ISMS)的有效实施,根据公司信息安全方针制定信息安全总目标,将保证公司客户信息安全和公司内部信息安全的整体目标分解为信息安全的保密性(C)目标、完整性目标(I)、可用性目标(A),并规定这些信息安全目标C、I、A的计算方法,以便于目标达成情况的考核。

1.1. 信息保密性目标(C)

保证各种需要保密的资料(包括电子文档、磁带等)不被泄密,确保绝密、机密信息不泄漏给非授权人员。公司通过各种控制方式,确保数据不泄密,机密性总目标为公司可接受程度。保密性指标在整体信息安全中的权重为60%;

1.2. 信息完整性目标(I)

信息系统完整性总目标为可接受程度。完整性指标在整体信息安全中的权重为10%;

1.3. 业务系统可用性(A)

保证业务系统正常运行,避免各种非故意的错误与损坏,业务系统可用性总目标为公司可接受程度。可用性指标在整体信息安全中的权重为30%;

-/gbacfji/-

http://lsjsqd.b2b168.com