符合安全策略和标准以及技术符合性

1) 符合安全策略和标准

定期进行内部审核,以检查公司的策略是否符合安全标准,具体的内审方法可参考《内部审核管理制度》。

2) 技术符合性检查

要求独立方定期检查公司的工作环境,确认整个公司的信息系统和网络内的信息安全控制措施是否充足以及这些措施的执行情况。

技术符合性检查必须检查受影响的信息处理系统,保证所有的软件、硬件和过程控制措施得到适当的配置和更新。

行政部必须按照上述的技术符合性检查后的报告中提出的问题进行跟踪。

漏洞扫描管理:

a) 管理员应定期进行漏洞扫描,客户端和服务器可使用相关工具进行漏洞扫描。

b) 根据漏洞扫描结果,管理员应及时修补系统漏洞。

渗透测试管理:

a) 技术符合性检查应由有经验的系统工程师手动执行(如需要,利用合适的软件工具支持),或者由技术*用自动工具来执行,此工具可生成供后续解释的技术报告。

b) 如果使用渗透测试或脆弱性评估,则应格外小心,因为这些活动可能导致系统安全的损害。这样的测试应预先计划,形成文件,且重复执行。

审核注意事项:

应与合适的管理者商定审核要求;

应商定和控制检查范围;

检查应限于对软件和数据的只读访问;

非只读的访问应仅用于对系统文件的单独拷贝,当审核完成时,应擦除这些拷贝,或者按照审核文件要求,具有保留这些文件的义务,则要给予适当的保护;

应明确地识别和提供执行检查所需的资源;

应识别和商定特定的或另外的处理要求;

应监视和记录所有访问,以产生参照踪迹;对关键数据或系统,应考虑使用时间戳参照踪迹;

应将所有的制度、要求和职责形成文件;执行审核的人员应独立于审核活动

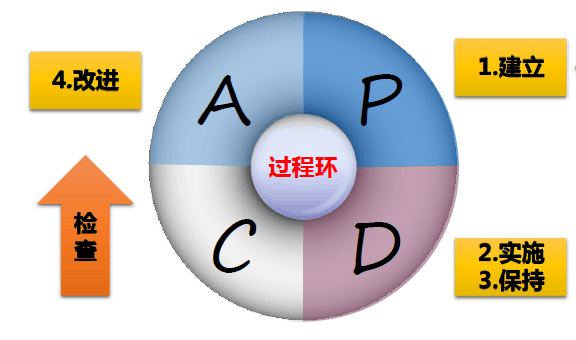

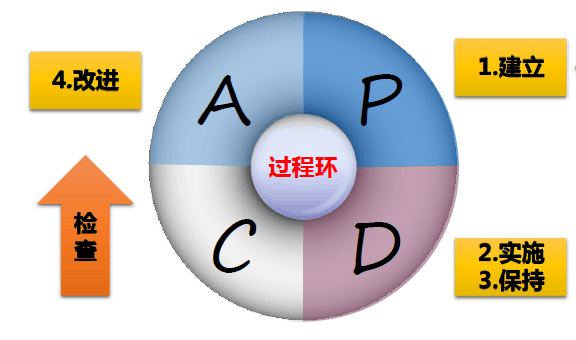

为方便理解业务连续性管理过程,将采用分级的方式进行表述。业务连续性管理概要过程主要从整体上描述,不会体现具体的细节和涵盖所有的人员。

1) 制定业务连续性框架

通过对一系列应对方式(包括资源获取方式)的策略评估,确定业务连续性框架,为每一服务选择了合适的响应方式,使得组织可以在中断发生中或发生后能够按预定的条件持续提供服务。

2) 制定应急预案

开发具体的服务连续性应对措施,建立事故管理和业务连续性、业务恢复计划的管理框架,以详细描述在事故发生中或发生后维持和恢复运行的步骤。

3) 演练与维护

通过业务连续性的演练、维护和评审使得组织保证服务连续性策略和计划完成、更新和准确的程度。

-/gbacfji/-

http://lsjsqd.b2b168.com